Hash-Verwaltung

Welchen Hash-Algorithmus in einer Suche verwendet wird, muss bereits vor dem Einlesen in den Datenbank-Optionen (Fenster - Datenbank-Optionen und-Tools) eingestellt werden.

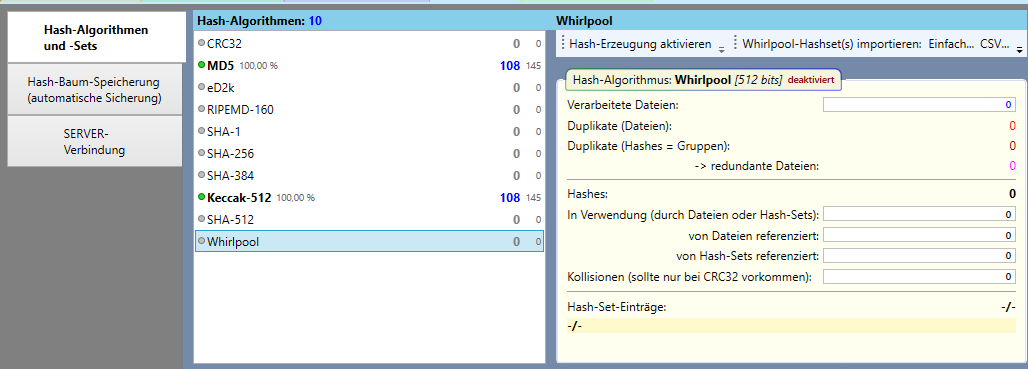

Hash-Algorithmen, die in DoublePics verwendet werden können:

|

Algorithmus |

Beschreibung |

|

MD5 |

Message-Digest Algorithm 5 (MD5) ist eine weit verbreitete kryptographische Hashfunktion, die aus einer beliebigen Nachricht einen 128-Bit-Hashwert erzeugt. Dies erlaubt beispielsweise die leichte Überprüfung eines Downloads auf Korrektheit. |

|

Keccak-512 |

Keccak ist eine Hash-Funktion, die im Oktober 2012 vom National Institute of Standards and Technology (NIST) als SHA-3 (SHA=Secure Hash Algorithm) Standard ausgewählt wurde (Quelle: http://www.secupedia.info/wiki/Keccak#ixzz48QQGVnXI) |

|

CRC32 |

Die zyklische Redundanzprüfung (engl.: cyclic redundancy check, daher CRC) ist ein Verfahren zur Bestimmung eines Prüfwerts für Daten, um Fehler bei der Übertragung oder Speicherung erkennen zu können. |

|

eD2k |

Viele Programme, so wie eMule, MLDonkey und der ursprüngliche eDonkey2000-Client können genutzt werden, um Dateien im eDonkey-Netzwerk zu finden, hoch- und herunterzuladen. Dabei stehen die Dateien auf den Computern anderer Netzwerkteilnehmer zur Verfügung, die diese dann an Interessenten hochladen. Dateien werden dabei über ihren eD2k-Hash eindeutig identifiziert. Da die Hashsumme identisch bleibt, auch wenn eine Datei umbenannt wird, ist diese Identifizierung viel zuverlässiger als beispielsweise eine Identifizierung anhand des Namens. |

|

RIPEMD-160 |

RIPEMD-160 (RACE Integrity Primitives Evaluation Message Digest) ist eine kryptographische Hashfunktion mit einer Ausgabe von 160 Bits. |

|

SHA-1 |

Der Begriff secure hash algorithm (kurz SHA, engl.: sicherer Hash-Algorithmus) bezeichnet eine Gruppe standardisierter kryptologischer Hashfunktionen. Diese dienen zur Berechnung eines eindeutigen Prüfwerts für beliebige digitale Daten (Nachrichten) und sind die Grundlage zur Erstellung einer digitalen Signatur. |

|

SHA-256 |

SHA-2 (engl.: secure hash algorithm, sicherer Hash-Algorithmus) ist der Oberbegriff für die vier kryptologischen Hashfunktionen SHA-224, SHA-256, SHA-384 und SHA-512, die 2001 vom US-amerikanischen NIST als Nachfolger von SHA-1 standardisiert wurden (die angefügte Zahl jeweils die Länge des Hash-Werts (in Bit) angibt). |

|

SHA-384 |

s. SHA-256 |

|

SHA-512 |

s. SHA-256 |

|

Whirlpool |

WHIRLPOOL ist eine kryptologische Hashfunktion, die nach der Whirlpool-Galaxie im Sternbild der Jagdhunde benannt ist. Whirlpool funktioniert mit Dateien bis zu 2256 Bit Größe und gibt einen Hash-Wert von 512 Bit aus. |

Siehe

-

Page:Hash-Verwaltung

-

Page:CSV-Hash Import